域名漏洞:以DNS服务器逻辑性为突破口的安全威胁(1)(5)

漏洞

此漏洞由特定DNS服务器中的DNS缓存更新策略所引发。正如前文中所讨论,某个域可以通过从TLD中删除并耗尽全部DNS服务器中授权数据有效时间的方式从全局域名空间中彻底被清除。但只要能够延长授权数据的TTL,例如使其永远不归零,那么这个域将始终处于可解析状态。

请注意,并不是所有DNS服务器都存在此类漏洞。不过根据论文的阐述,此漏洞在大多数DNS服务器中都能轻松找到,因为这些服务器并没有严格执行缓存更新的逻辑要求。

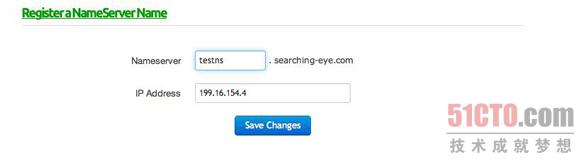

第一步是注册一个域名服务器。一般来说这种服务可以由我们的域名服务供应商提供。我希望自己的域名服务器采用xyz.mydomain.com的形式,而非xyz.hostingcompany.com的形式。请注意,我们提供的IP地址必须是一个有效的域名服务器IP。

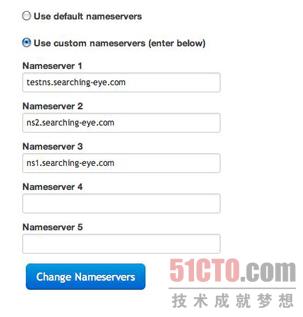

一旦域名服务器注册完成,我们就要按照下图所示将其设置为自己的域名服务器。

根据下图所示,我们已经可以确定testns.searching-eye.com彻底设置完成。这套新的域名服务器可以用来查询那些并不存在的子域。

接下来我们创建另一个名为ghost.searching-eye.com的子域。

这一步工作完成后,我们选取某个特定DNS服务器当然要选那些存在漏洞的)并通过它查询这个子域。

评论暂时关闭