寻找无线局域网中的安全弱点(1)(4)

四、 一次战争驾驶之旅

到这里,进行战争驾驶的准备工作都已经完成了,接下来,就是检验一下我们精心打造的战争驾驶设备是否能找到各种不设防的无线局域网,在本文中,我将通过一个简单的战争驾驶实例来说明战争驾驶的具体操作方式。本文实例中的这次战争驾驶只是为了说明它的操作方式,因而我只在我所住的小区进行了一次简单的无线局域网发现之旅。不过,为了安全起见,我在下面的描述中将不会涉及一些影响无线用户安全的内容。

在本文将要进行的战争驾驶实例中,我只是想通过战争驾驶发现小区内是否存在不设防的无线访问点,并得到这些无线访问点的SSID号、MAC地址,以及是否经过了WEP或其它方式加密等信息,其它的如GPS定位和绘图就不再在此具体说明。

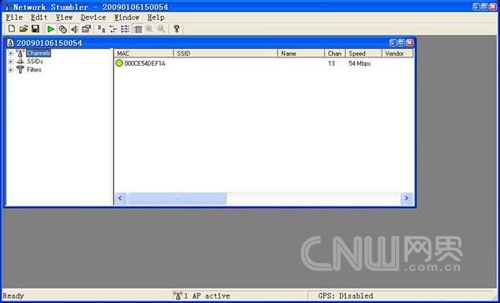

启动进行战争驾驶之用的笔记本进入Windows XP系统,运行Netstumbler软件就会出自动开始无线局域网侦察工作。我们还可以开启此软件的声音报警功能,这样当发现一个活动的无线访问点时就会发出相应的声响。在本例的战争驾驶之初,我拿着笔记本电脑先在自家的各个房间游走,当我来到客厅离窗口很近的位置时,Netstumbler就发出一声“叮”的声响,随后我就发现此软件的窗口中出现了一个活动的无线AP,但是此无线AP的SSID号是隐藏的,如图4.1所示,不过此无线AP的MAC地址仍然可以显示出来。

图1

对于这个没有公布SSID号的无线AP,要想连接它,还需进行进一步的操作,因而我打算先暂时将它放在一边,还是继续走出家门检测一下小区中的其它位置,看是否存在其它更加容易连接的不设防的无线局域网。

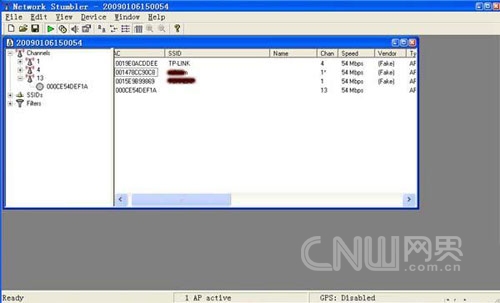

当我带上笔记本电脑来到小区的第二栋与第三栋的中间地带时,Netstumbler就接二连三地发出声响,这就告诉我又找到几个存活的无线访问点,如图4.2所示。这次找到的无线AP一共有3个,其中有一个有加密标志,说明是经过WEP或其它方式加密了的。这3个存活的无线访问点都没有禁止SSID的广播,其中一个SSID号为TP-LINK的无线AP,可以认为它就是一个完全不设防的无线局域网,这可以从它使用默认的无线AP的SSID号就可以知道。

图2

为了检验这个SSID号为TP-LINK的无线局域网是否能轻易访问,我通过下列方式尝试对它进行连接:

通常,TP-LINK的无线路由器的IP地址都是192.168.1.1,于是我将无线局域网的IP地址改为192.168.1.111,缺省网关设为192.168.1.1。然后找了个信号最佳的位置,单击连接TP-LINK无线局域网,不一会儿就出现连接成功的提示,打开WEB浏览器输入www.google.cn测试一下,熟悉的网页出现在了面前,现在我完全可以通过TP-LINK无线AP免费上网浏览了。

对于这样连基本的安全设置都没有做的无线局域网,我完全可以远程登录到此无线AP,然后通过设置NAT转换连接到其内部局域网中的主机上。但是,我们进行战争驾驶只是为了娱乐,或通过它们免费连接互联网,其它的攻击活动,我们还是不要去做的好。在这次战争驾驶后,我就帮这个无线局域网用户进行了相应的安全设置,这才是战争驾驶最应该做的事。

在这里,还有一件事需要告诉大家,就是当我连接上这个无线局域网不久,我的ARP防火墙就拦截了一个来自此无线局域网的ARP地址欺骗攻击,很显然这个无线局域网中的计算机已经感染了某种ARP木马,后来在帮他设置无线局域网安全时证明了我的猜想。将这件事在这里说出来的目的,只是想让进行战争驾驶的朋友在享受战争驾驶带来的乐趣之时,不要忘记做好自己的安全防范工作。

当我回到家时,我又想起了一开始就找到的那个隐藏了SSID号的无线局域网,我想试一下它的安全性如何。本来,我想直接通过Kismet来找到这个无线访问点隐藏了的SSID号,但是想到既然已经通过Netstumbler找到了这个无线访问点的MAC地址,那么,也就可以通过在网络中输入此AP的MAC地址的前六位数字来进行搜索,就可以知道此AP的生产厂商,也就可以找到它的默认参数,然后,就可以通过这些默认参数来尝试连接此AP。很幸运的是,我又一次通过搜索到的隐藏了SSID号的无线AP的基本参数登录了此无线AP,接下来的事也就自然而成了。

实际上,如果我不能通过无线AP的基本参数进入这个隐藏了SSID号的无线AP,那么就算通过Kismet得到了这个无线局域网的SSID号,肯怕还会有其它的安全措施阻止我连接到这个无线局域网。因为从这就可以知道此无线局域网的用户可能对无线局域网做了其它更多的安全防范措施,例如进行了WEP加密和MAC地址过滤。如果真想进入这个无线AP,就必需通过另外一些软件来进行攻击了,这不是战争驾驶的本意,也不在本文描述的范围,就不再在此做说明。

评论暂时关闭